音声データのセキュリティとプライバシー――安全にナレッジを蓄積する実践ガイド

音声データを社内ナレッジとして蓄積する際のセキュリティ対策とプライバシー保護を徹底解説。ライフサイクル別の暗号化・アクセス制御から、GDPR・個人情報保護法の準拠チェックリストまで実務で使える5ステップを紹介します。

「録音しただけ」が最大のリスク――音声データに潜む3つの脅威

社内の研修音声、コーチングセッションの録音、会議のアーカイブ。音声データをナレッジとして蓄積する組織が増えています。しかし、「録音してクラウドに保存する」だけで安全だと思い込んでいるなら、その認識こそが最大のリスクです。

IBM の「Cost of a Data Breach Report 2024」によれば、データ漏洩1件あたりの平均損害額は488万ドル(約7億3,000万円)にのぼるとされています。音声データはテキストと異なり、話者の声紋・感情・発話パターンといった生体情報を含むため、一度漏洩すると「パスワード変更」のように取り消すことができません。

音声は生体情報である――GDPR・個人情報保護法の位置づけ

EU の一般データ保護規則(GDPR)は、音声データを「自然人を一意に識別できる生体データ」として特別カテゴリーに分類しています。日本の改正個人情報保護法(2022年施行)でも、声紋データは「個人識別符号」に該当し、通常の個人情報よりも厳格な取り扱いが求められます。

つまり、社内で何気なく録音しているコーチングセッションや研修音声も、法律上は 高感度な個人データ として管理する義務があるのです。「社内利用だから大丈夫」という認識は、コンプライアンス上のリスクを見落としています。

企業が直面する3つのリスク

音声データのセキュリティとプライバシーに関して、企業が直面するリスクは大きく3つに分類できます。

| リスク区分 | 具体例 | 想定される損害 |

|---|---|---|

| 漏洩リスク | クラウドストレージの設定ミス、不正アクセス | ブランド毀損、損害賠償、顧客離反 |

| 無断利用リスク | 同意なき録音、目的外のAI学習への転用 | 訴訟リスク、従業員の信頼喪失 |

| 法令違反リスク | GDPR/個人情報保護法の不遵守、保持期間超過 | 最大2,000万ユーロ(約32億円)の制裁金 |

このうち、最も見落とされがちなのが 無断利用リスク です。「研修目的で録音した音声を、後からAI文字起こしのトレーニングデータに使った」というケースは、目的外利用として違法になる可能性があります。

音声ナレッジ蓄積で見落とされがちな「二次利用」問題

音声データをナレッジとして活用する場合、元の録音データから文字起こしテキスト、AI要約、検索インデックスなど複数の派生データが生まれます。この「二次利用」の各段階で、元データの利用目的と整合しているかを確認する必要があります。

たとえば、コーチングセッションの録音を本人の同意のもとに保存したとしても、その音声から抽出したテキストを社内Wiki に公開する行為は、別途の同意が必要になるケースがあります。音声ナレッジマネジメントを本格的に始める前に、この二次利用の範囲を明確にしておくことが重要です。

音声データの「一生」を守る――ライフサイクル別セキュリティ設計

音声データのセキュリティは、単一の対策では成立しません。データの「収集→転送・保管→活用→廃棄」というライフサイクル全体を通じて、一貫したセキュリティポリシーを設計する必要があります。

収集フェーズ:録音と同意取得のベストプラクティス

音声データのセキュリティは、録音ボタンを押す前から始まっています。収集フェーズで押さえるべきポイントは3つです。

1. 明示的な同意取得

録音前に、参加者全員から以下の項目について明示的な同意を得ます。

- 録音の目的(研修記録、ナレッジ蓄積、品質改善など)

- 録音データの保存先と保持期間

- データにアクセスできる範囲(チーム内、部門内、全社など)

- AI処理(文字起こし・要約)の有無

- 同意撤回の方法

2. 録音範囲の最小化

データ最小化の原則に従い、必要な部分だけを録音します。たとえば、研修の本編のみを録音し、休憩時間の雑談は録音しないといった運用ルールを設けます。

3. メタデータの管理

録音ファイルには日時、参加者、目的といったメタデータを付与し、後から「いつ・誰の・何の目的の録音か」を追跡できるようにします。これは法令対応の監査証跡としても機能します。

転送・保管フェーズ:暗号化とアクセス制御の実装

音声データの転送と保管では、以下の2層の暗号化が基本です。

| 暗号化の種類 | 対象 | 推奨方式 |

|---|---|---|

| 転送時暗号化 | ネットワーク通信 | TLS 1.3 以上 |

| 保管時暗号化 | ストレージ上のデータ | AES-256-GCM |

転送時暗号化(TLS)だけでは、サーバー上に保存されたデータは平文のままです。必ず保管時暗号化(At-Rest Encryption)も組み合わせてください。

アクセス制御については、ロールベースアクセス制御(RBAC)を基本とし、以下の原則を適用します。

- 最小権限の原則: 業務に必要な最小限のアクセス権のみを付与する

- 職務分離: 録音データの管理者と利用者を分ける

- アクセスログの記録: 誰がいつどのデータにアクセスしたかを記録する

活用フェーズ:AI文字起こし・要約時のデータ最小化

音声データをAI文字起こしや要約に活用する際は、データ最小化の原則が特に重要になります。

AI処理のセキュリティチェックポイント:

- AI処理に渡すデータは、必要最小限に絞る(フル音声ではなく該当セクションのみ)

- 外部APIを利用する場合、データ処理契約(DPA)を締結する

- AI処理後の中間データ(一時ファイル、キャッシュ)を確実に削除する

- AIモデルの学習データとして利用されないことを契約で明確にする

特に、外部のAI文字起こしサービスを利用する場合、「音声データがサービス提供者のモデル改善に使われるかどうか」は必ず確認すべきポイントです。多くのサービスでは、利用規約の中に学習データとしての利用条項が含まれています。

廃棄フェーズ:保持期間の設定と自動削除ポリシー

データの保持期間を定めず、いつまでも保存し続けることは法令違反のリスクを高めます。音声データの廃棄ポリシーを策定する際の指針は以下の通りです。

| データ種別 | 推奨保持期間 | 根拠 |

|---|---|---|

| コーチングセッション録音 | 6か月〜1年 | 本人の同意範囲に準拠 |

| 研修・トレーニング録音 | 1〜3年 | 社内規定・業界慣行 |

| 文字起こしテキスト | 元音声と同じか短い期間 | 派生データも同じ保持ルール |

| AI要約 | 元音声と同じか短い期間 | 個人を特定できる情報の有無で判断 |

保持期間を超えたデータは、自動削除のスケジュールジョブを設定して確実に廃棄します。「手動で定期的に削除する」運用は形骸化しやすいため、技術的な仕組みで担保することが重要です。

今日から始める5つの実践的セキュリティ対策

ここまでのライフサイクル設計を踏まえ、組織として今日から着手できる5つの対策を優先度順に解説します。

対策1:同意管理フローの構築

すべての音声データセキュリティの基盤は「同意管理」です。以下のフローをテンプレートとして自社の運用に合わせてカスタマイズしてください。

音声データ録音同意書(テンプレート)

本セッション/研修の音声は、以下の目的で録音・保存されます。

- 録音目的: {研修記録/ナレッジ蓄積/品質改善}

- 保存先: {自社サーバー/クラウドストレージ名}

- 保持期間: {N}か月

- アクセス権限者: {対象チーム/部門}

- AI処理: {文字起こし・要約の実施有無}

同意を撤回する場合は、{担当部門/連絡先}までご連絡ください。 撤回後、録音データおよび派生データは{N}営業日以内に削除されます。

このテンプレートのポイントは、AI処理の有無を明記している点です。音声データの活用範囲が広がるほど、事前の同意事項も具体的にする必要があります。

対策2:エンドツーエンド暗号化の導入

音声データの転送から保管までを一貫して暗号化する「エンドツーエンド暗号化(E2EE)」の導入を推奨します。

実装の優先順位:

- 転送時: HTTPS(TLS 1.3)の強制適用を最優先で実施

- 保管時: ストレージの AES-256 暗号化を有効にする

- 鍵管理: 暗号化キーの管理にはAWS KMS、Google Cloud KMS、Azure Key Vaultなどのマネージドサービスを利用する

暗号化キーの管理は、暗号化そのものと同じくらい重要です。暗号化キーを音声データと同じストレージに保管するのは、金庫の鍵を金庫の上に置くようなものです。必ず分離して管理してください。

対策3:ロールベースアクセス制御(RBAC)の設計

音声データへのアクセスを「誰が・何を・どこまで」できるかを明確に定義します。

| ロール | 録音データの閲覧 | 文字起こしの閲覧 | AI要約の閲覧 | データの削除 | 設定の変更 |

|---|---|---|---|---|---|

| 管理者 | ○ | ○ | ○ | ○ | ○ |

| マネージャー | ○ | ○ | ○ | - | - |

| メンバー | 自分の分のみ | 自分の分のみ | ○ | - | - |

| ゲスト | - | - | 共有された分のみ | - | - |

このRBACテーブルは一例です。自社の組織構造に合わせて、ロールとアクセス権限をカスタマイズしてください。重要なのは「デフォルトは最小権限」という原則です。必要なときに権限を追加する方が、広すぎる権限を事後に制限するよりも安全です。

対策4:匿名化・仮名化処理のパイプライン

音声データから個人を特定できる情報を除去・置換する処理は、プライバシー保護の最後の砦です。

匿名化と仮名化の違い:

- 匿名化: 個人の特定が不可能な状態にする(不可逆)。GDPR の規制対象外になる

- 仮名化: 追加情報と組み合わせなければ個人を特定できない状態にする(可逆)。GDPRの規制対象だが、一部の義務が緩和される

音声データの匿名化は、テキストデータの匿名化よりも難易度が高いです。声紋そのものが生体情報であるため、完全な匿名化には音声変換技術(ボイスチェンジャー)や話者ダイアリゼーションと組み合わせた処理が必要になります。

実務的なアプローチ:

- AI文字起こし後のテキストに対して、固有名詞・個人情報をマスキングする

- 要約やナレッジベースには匿名化済みテキストを使用する

- 元の音声データへのアクセスは厳格なRBACで制限する

この3段階のアプローチであれば、音声変換技術を導入しなくても実用的なプライバシー保護を実現できます。

対策5:インシデント対応計画の策定

どれだけ予防策を講じても、インシデントの可能性をゼロにすることはできません。重要なのは、発生時に迅速かつ適切に対応できる体制を事前に整えておくことです。

インシデント対応の4フェーズ:

- 検知: 不正アクセスの監視アラート、異常なダウンロードの検出

- 封じ込め: 該当データへのアクセス遮断、影響範囲の特定

- 通知: GDPRでは72時間以内に監督当局へ通知が義務(日本は「速やかに」)

- 復旧と再発防止: 原因分析、対策の実装、関係者への報告

特に通知のタイムラインは法令で厳格に定められています。「インシデントが起きてから対応フローを考える」のでは間に合いません。年に1回はインシデント対応訓練を実施し、フローが実際に機能するか検証することを推奨します。

GDPR・個人情報保護法を味方にする――法令準拠チェックリスト

法令への準拠は「義務」であると同時に、顧客や従業員からの信頼を獲得する「武器」でもあります。ここでは、音声データに関連する主要な法令要件をチェックリスト形式で整理します。

GDPRが音声データに求める6つの要件

EUに拠点がある、またはEU居住者のデータを扱う組織は、以下の要件を満たす必要があります。

- 適法性の根拠: 録音について明確な法的根拠(同意、正当な利益など)を文書化している

- 目的の制限: 音声データの利用目的を特定し、目的外利用を防止している

- データ最小化: 必要最小限の音声データのみを収集・保持している

- 保持期間の制限: 保持期間を設定し、超過データの自動削除を実装している

- データ主体の権利: アクセス権、削除権(忘れられる権利)、データポータビリティに対応できる

- データ保護影響評価(DPIA): 大規模な音声データ処理に対してDPIAを実施している

GDPRの制裁金は最大で全世界年間売上高の4%、または2,000万ユーロのいずれか高い方です。この数字は、セキュリティ投資の判断材料として経営層に伝えるべき重要な情報です。

日本の改正個人情報保護法と音声データの取り扱い

日本で音声データを扱う場合に確認すべきポイントは以下の通りです。

- 個人情報の定義確認: 声紋データが「個人識別符号」に該当するか判断している

- 利用目的の特定と公表: 音声データの利用目的をプライバシーポリシーに明記している

- 第三者提供の制限: 外部AIサービスへのデータ送信が第三者提供に該当するか確認している

- 安全管理措置: 組織的・人的・物理的・技術的な安全管理措置を講じている

- 越境移転への対応: 海外のクラウドサービスを利用する場合、移転先の制度を確認している

- 漏洩報告体制: 個人情報保護委員会への報告フロー(原則3〜5日以内)を整備している

特に注意が必要なのは「第三者提供の制限」です。外部のAI文字起こしサービスに音声を送信する行為は、委託先への提供として適切な監督義務が発生します。委託契約にデータの取り扱いに関する条項を含めることを忘れないでください。

社内規定テンプレート(コピー&カスタマイズ用)

以下は、音声データの取り扱いに関する社内規定の骨格です。自社の状況に合わせてカスタマイズしてください。

音声データ取り扱い規定(骨格)

第1条(目的) 本規定は、当社が業務上取得する音声データの適正な取り扱いを定め、個人のプライバシーを保護するとともに、安全なナレッジ蓄積を実現することを目的とする。

第2条(適用範囲) 本規定は、当社の業務で取得・利用・保管するすべての音声データに適用する。

第3条(録音の原則) 音声の録音は、参加者全員への事前告知と同意取得を経て行う。同意なき録音は禁止する。

第4条(保管と暗号化) 音声データは暗号化された状態で保管し、アクセス権限は最小権限の原則に基づき付与する。

第5条(保持期間と廃棄) 音声データの保持期間は{N}か月とし、超過データは自動的に削除する。

第6条(インシデント対応) 音声データの漏洩が判明した場合、本規定に定めるインシデント対応手順に従い、速やかに対応する。

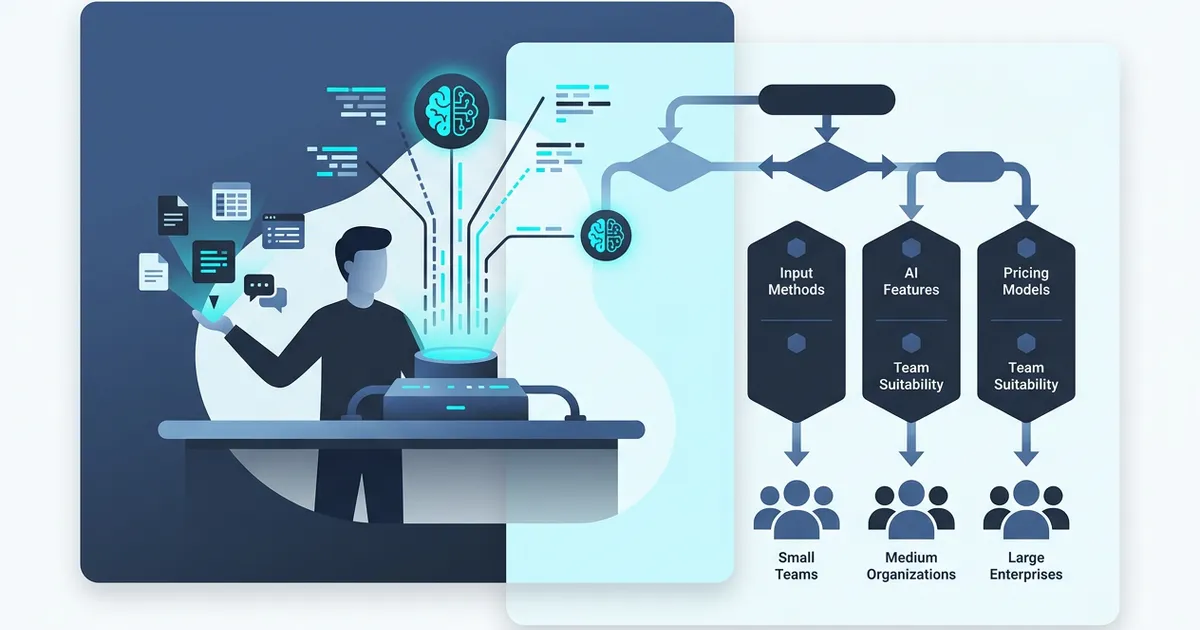

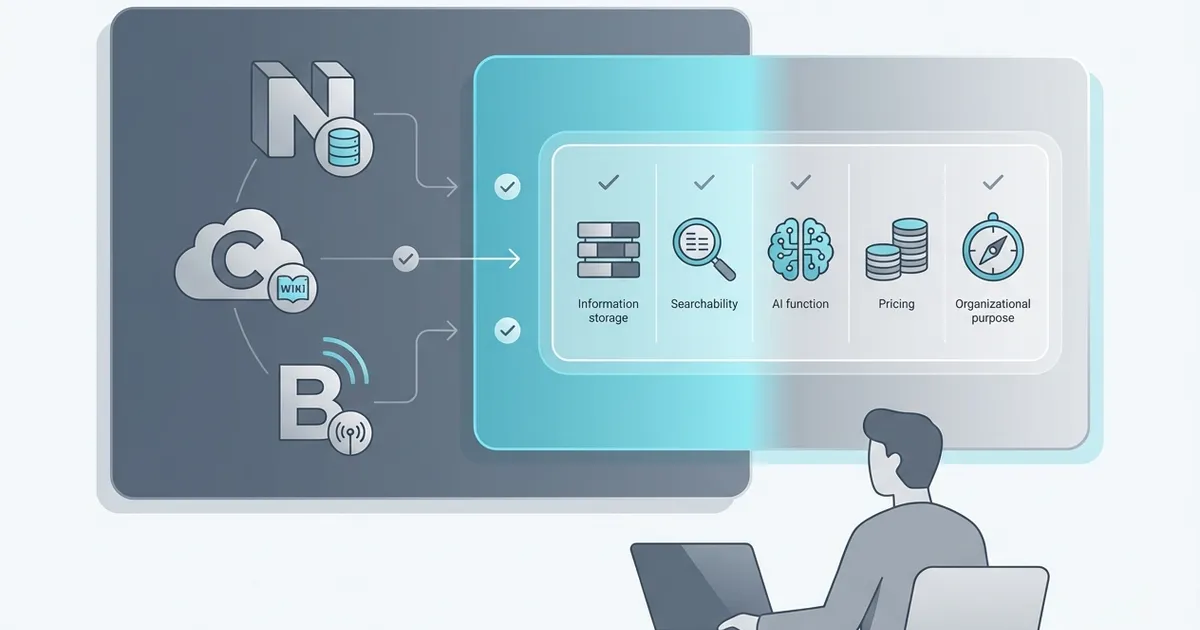

AI時代の音声ナレッジ管理――セキュリティと利便性を両立する設計

「セキュリティを強化すると使いにくくなる」。これは多くの担当者が抱えるジレンマです。しかし、適切な技術選択によって、セキュリティと利便性の両立は可能です。

プライバシー強化技術(PET)の活用シーン

プライバシー強化技術(Privacy Enhancing Technologies)は、データの価値を保ちながらプライバシーを守るための技術群です。世界のPET市場は2024年に約31〜44億ドル規模に達し、2030年までに120億ドル超に成長すると予測されています。

音声ナレッジ管理で活用できるPETには以下のものがあります。

| 技術 | 概要 | 音声ナレッジでの活用例 |

|---|---|---|

| 差分プライバシー | データにノイズを加え、個人特定を防ぐ | 音声データの統計分析時にノイズを付加 |

| 連合学習 | データを移動させずにAIモデルを学習 | 社内の音声データを外部に出さずにAIを改善 |

| 秘密計算 | 暗号化したままデータを処理 | 暗号化された音声をそのまま文字起こし |

| 合成データ生成 | 元データの特徴を持つ人工データを生成 | テスト・開発用の擬似音声データの作成 |

現時点で最も実用的なのは 連合学習 と 合成データ生成 です。音声認識モデルの精度を向上させたいが、生の音声データを外部に出せないというケースで、連合学習は有効な選択肢になります。

エッジ処理 vs クラウド処理のトレードオフ

音声データのAI処理をどこで行うかは、セキュリティと性能のバランスに直結します。

| 比較項目 | エッジ処理 | クラウド処理 |

|---|---|---|

| データの移動 | 不要(ローカルで完結) | サーバーへ送信が必要 |

| プライバシー | 高い(データが外部に出ない) | DPA・暗号化で担保 |

| 処理精度 | 限定的(モデルサイズの制約) | 高い(大規模モデルを利用可能) |

| コスト | 初期投資が大きい | 従量課金で始めやすい |

| スケーラビリティ | デバイスに依存 | 柔軟にスケール可能 |

多くの組織にとって現実的なのは、 ハイブリッドアプローチ です。機密性の高い音声(人事評価、個人コーチングなど)はエッジ処理で完結させ、一般的な研修録音はクラウド処理で効率化する。データの機密度に応じて処理場所を使い分けることで、セキュリティとコスト効率を最適化できます。

安全な音声ナレッジ基盤の設計パターン

ナレッジベース構築にセキュリティを組み込む際の設計パターンを紹介します。

推奨アーキテクチャ:

音声録音 → [E2EE転送] → 暗号化ストレージ

↓

[アクセス制御ゲートウェイ]

↓

AI処理 (文字起こし → 匿名化 → 要約)

↓

[匿名化済みテキスト]

↓

ナレッジベース (検索可能)このアーキテクチャのポイントは、 元の音声データとナレッジベースの間にアクセス制御ゲートウェイと匿名化処理を挟んでいる ことです。日常的なナレッジ検索では匿名化済みテキストのみが参照され、元音声へのアクセスは厳格に制限されます。

導入効果を数値で示す――セキュリティ投資のROI

セキュリティ対策への投資を経営層に説明する際、「リスクがあるから対策が必要」という定性的な説明だけでは予算が通りにくいのが現実です。定量的なROIで判断材料を提供しましょう。

データ漏洩コスト vs 予防コストの比較

| 項目 | データ漏洩時のコスト | 予防対策のコスト |

|---|---|---|

| 直接コスト | 損害賠償・制裁金(数千万〜数十億円) | 暗号化・アクセス制御の導入(数十万〜数百万円/年) |

| 間接コスト | ブランド毀損・顧客離反(売上の5〜10%減少とされる) | 社内教育・運用コスト(年間数十万円) |

| 機会コスト | インシデント対応による業務停止(数週間〜数か月) | 導入・運用に要する人的リソース |

| 長期コスト | 信頼回復に3〜5年 | 継続的な改善投資 |

予防コストは漏洩コストの1/10〜1/100程度です。「セキュリティは保険」と考えれば、この投資対効果は十分に合理的です。

コンプライアンス対応の工数削減シミュレーション

適切なセキュリティ基盤を整備することで、法令対応の工数も大幅に削減できます。

| 対応項目 | 基盤なし(手動対応) | 基盤あり(自動化) | 削減率 |

|---|---|---|---|

| 同意管理 | 月8時間(紙の管理・追跡) | 月1時間(自動フロー) | 87% |

| アクセス監査 | 月12時間(ログの手動確認) | 月2時間(ダッシュボード確認) | 83% |

| データ廃棄 | 月4時間(手動削除・確認) | 月0.5時間(自動削除の確認) | 87% |

| インシデント報告 | 都度40時間(情報収集から報告書作成) | 都度10時間(テンプレート+ログ自動収集) | 75% |

年間で換算すると、 約250時間(約30営業日)の工数削減 が見込めます。人件費に換算すれば、セキュリティ基盤への投資は1〜2年で回収できる計算です。

よくある質問(FAQ)

Q: 社内のみで使う音声データにもGDPRは適用されますか?

EU居住者の音声データを扱う場合は、社内利用であってもGDPRが適用されます。日本国内のみで事業を行い、日本居住者のデータのみを扱う場合はGDPRの適用外ですが、日本の個人情報保護法の遵守は必要です。

Q: 無料のAI文字起こしサービスを社内音声に使っても問題ありませんか?

無料サービスの多くは、利用規約でデータをモデル改善に利用する権利を留保しています。機密性のある社内音声データには、データ処理契約(DPA)を締結できる有料サービスを利用してください。利用規約の「データの取り扱い」セクションを必ず確認しましょう。

Q: 音声データの暗号化は具体的にどこから始めればよいですか?

最も効果が高く、導入が簡単なのは 転送時暗号化(HTTPS/TLS)の強制適用 です。クラウドストレージを利用している場合、保管時暗号化はサービス側で標準提供されていることが多いため、設定を有効にするだけで対応できます。その後、鍵管理サービスの導入に進みましょう。

Q: 従業員が録音への同意を拒否した場合、どうすればよいですか?

同意の拒否は従業員の権利です。拒否した従業員に不利益が生じないよう配慮してください。対応策として、録音なしでの参加を認める、録音部分と非録音部分を分ける、テキストベースの記録に切り替えるといった選択肢を用意しておくことを推奨します。

Q: 小規模チーム(10名以下)でもここまでの対策が必要ですか?

すべてを一度に実装する必要はありません。まずは「同意管理フロー」と「暗号化(TLS + ストレージ暗号化)」の2つから始めてください。この2つだけでもリスクの大部分をカバーできます。組織の成長に合わせて、RBAC、匿名化、インシデント対応計画を段階的に追加していくのが現実的です。

まとめ――安全なナレッジ蓄積が組織の競争力を生む

音声データのセキュリティとプライバシー保護は、「やらなければならない義務」であると同時に、組織の競争力を高める「投資」でもあります。

本記事で解説した5つの実践的対策を振り返ります。

- 同意管理フローの構築 ――すべての基盤となる第一歩

- エンドツーエンド暗号化 ――転送時と保管時の両方を守る

- ロールベースアクセス制御 ――「誰が何にアクセスできるか」を明確にする

- 匿名化・仮名化処理 ――プライバシー保護の最後の砦

- インシデント対応計画 ――発生時に迅速に動ける体制を整える

音声には、テキストでは伝わらないニュアンス、経験、暗黙知が詰まっています。その価値を最大限に引き出しながら、関係者のプライバシーを守る。この両立こそが、これからの組織に求められるナレッジマネジメントの姿です。

BootCast では、音声データの暗号化転送やアクセス制御を組み込んだ音声ナレッジ蓄積の仕組みを提供しています。安全に音声ナレッジを活用したい方は、ぜひお試しください。